Ransomware: cómo se elimina y qué hacer para evitarlo

Hay pocos ataques más intimidantes en la actualidad que un ransomware. Nadie quiere ser víctima de uno de ellos y, aunque la mayoría se abren paso entre los muros de seguridad de cualquier sistema operativo, hay algunas prácticas que podemos seguir para prevenir este tipo de ataque.

Hoy en día es extraño pasar de mes a mes sin tener noticias sobre un nuevo ransomware que ha penetrado los sistemas de alguna organización. En este artículo vamos a ver cómo se elimina un ransomware y qué hacer para evitar la infección por este malware de extorsión.

Los orígenes

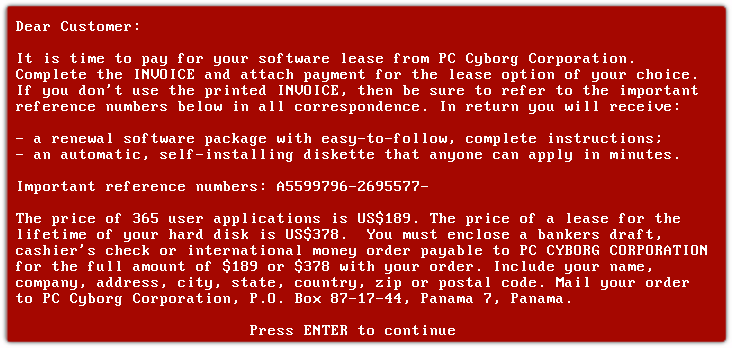

Dr. Joseph Popp, quien trabajaba en la investigación en el campo de la biología, también es conocido como la primera persona que pidió un rescate a través de un programa informático. En diciembre de 1989, Popp envió 20.000 disquetes firmados como "AIDS Information - Awareness Disk" a cientos de institutos de investigación médica de 90 países. En cada disco había una encuesta interactiva que medía el riesgo de infección de sida en función de las respuestas del usuario. Durante el paso de la encuesta, el primer ransomware, "AIDS Trojan", encriptó los archivos de los ordenadores de los usuarios después de reiniciar un determinado número de veces.

Las impresoras conectadas a los ordenadores infectados imprimían instrucciones para enviar una transferencia bancaria o un cheque de 189 dólares a un buzón en Panamá. Popp planeaba distribuir otros 2 millones de discos sobre el sida, pero fue detenido cuando se dirigía a Estados Unidos desde un seminario de la OMS sobre el sida. A pesar de las pruebas contra el Dr. Popp, nunca se le declaró culpable del delito.

Por otra parte, uno de los ataques de ransomware más destructivos hasta la fecha se produjo en la primavera de 2017, conocido como WannaCry. Más de 200.000 víctimas de aproximadamente 150 países diferentes debían pagar un rescate en Bitcoin si querían recuperar toda su información.

Tipos de ransomware

Un ransomware (del inglés "ransom", rescate) es un tipo de malware de extorsión que secuestra tus datos y posteriormente exige un rescate por la liberación. Aunque el secuestro de los datos no siempre se produce bajo la encriptación de los mismos, esta es la forma más común de ransomware que nos encontramos habitualmente. Sin embargo, sabemos que hay dos tipos principales de ransomware:

- Locker ransomware: este tipo de malware actúa bloqueando las funciones básicas del ordenador anfitrión. Dispositivos como teclado o ratón quedarían totalmente inutilizados para cualquier objeto interactivo del sistema excepto la ventana de rescate para realizar el pago exigido. Los archivos, en esta variante, estarían a salvo, aunque esta no es una ciencia exacta y pueden haber excepciones.

- Crypto ransomware: esta otra variante es de carácter criptográfico y es la más dañina. Ataca directamente a los datos, en los ejemplares más modernos con una combinación de cifrado híbrido AES y RSA, y no necesita conexión a Internet. Este complejo esquema presente en la mayoría de ransomware en la actualidad, genera un par de claves públicas y privadas tanto para el ransomware como para el servidor. Si queremos descifrar nuestros archivos, necesitaremos las claves AES, pero estas a su vez se descifran con una clave que sólo el servidor posee.

Vías comunes de infección y cómo evitarlo

- Puertos 3389 y 445: algunos de los mayores ataques de ransomware de la historia aprovechaban el protocolo de escritorio remoto (RDP) – puerto 3389, y el bloque de mensajes del servidor (SMB) – puerto 445. Si no utilizas ninguno de estos protocolos, bloquear los puertos podría salvarte en más de una ocasión.

- No hagas clic en enlaces inseguros: entre las vías de ataque e infección más empleadas se encuentran los enlaces. Para algunas personas parece imposible que pinchando en un enlace puedan poner en riesgo toda su información, pero no lo es en absoluto. Asegúrate de acceder sólo a enlaces confiables de fuentes confiables.

- No abras adjuntos de correos electrónicos sospechosos: sin duda el correo electrónico es otro de los vectores de ataque favoritos de los atacantes. Ese correo de tu entidad bancaria que parece legítimo, o ese otro que te invita a reclamar el iPhone 13 Pro que "has ganado" en un sorteo al que nunca participaste, serán sólo el comienzo de tu peor pesadilla. Ya sabes lo que dicen, "la curiosidad mató al gato".

Te dejo un tweet de hace unos meses en el que hablo de los ataques de phishing por correo electrónico. Aunque en esta ocasión no estamos hablando de phishing propiamente dicho, los métodos que menciono para identificar y evitar ese tipo de ataques, también son aplicables al ransomware.

- No conectes memorias USB desconocidas: alguna vez te has encontrado una memoria USB por ahí tirada y has pensado en conectarla a tu ordenador para ver qué contiene? No lo hagas, podría estar plagada de virus.

- Descarga sólo de fuentes confiables: estás en Internet y aquí nada ni nadie es de fiar hasta que se demuestre lo contrario. Si vas a descargar, hazlo solo de fuentes confiables y páginas web oficiales. Sólo así tendrás la completa certeza de que la descarga es totalmente segura.

- Si te conectas a una Wi-Fi pública, utiliza una VPN segura: una Wi-Fi gratuita es tan atractivo para el usuario como para el pirata informático que quiere robarte los datos. Si el ciberdelincuente logra posicionarse entre tú y el punto de acceso, con una VPN segura tus datos al menos estarán encriptados.

- Actualiza el sistema operativo y también el software: todo malware se abre camino a través de alguna vulnerabilidad bien sea del propio sistema operativo o del software que utilizas. Estos distribuyen nuevos parches con frecuencia que solucionan vulnerabilidades y problemas de seguridad.

- Fórmate y aprende: no hay mayor enemigo en la seguridad informática que nuestra propia ignorancia. Estamos permanentemente conectados a Internet e igual que sabes los riesgos que implica dejar la puerta de casa abierta o perder las llaves, deberías formarte y aprender sobre los diferentes típos de amenazas que existen en el ámbito digital. Veo que esto ya lo estás poniendo en práctica. Bien hecho ?.

¿Qué hacer si he sido infectado por ransomware?

Si ya eres rehén de un ransomware y todos tus archivos están cifrados, la regla número uno es no pagar el rescate. Si lo haces, estarías financiando nuevos ataques y los piratas informáticos te etiquetarían como un blanco fácil.

En segundo lugar, desconecta el equipo comprometido de Internet. De lo contrario, la infección se propagaría por los diferentes equipos y dispositivos conectados en la misma red.

En tercer lugar, descarga algún software especializado en seguridad y ejecuta un análisis. Puede que esto no recupere tus archivos, pero ya habrás solucionado una parte muy importante del problema: la infección.

En cuarto y último lugar, busca algún desencriptador gratuito para el ransomware en cuestión. No todos disponen de uno, y si utilizas el script equivocado puedes empeorar las cosas cifrando aún más tus archivos. Por lo tanto, deberás tener especial cuidado en esta parte.

Si no encuentras ningún desencriptador o no sabes cómo utilizarlo, sólo te queda restaurar una copia de seguridad de tus archivos si la tienes. Si no, intenta restaurar el sistema a un punto de estado anterior. También puedes utilizar un disco de recuperación.

Conclusión

Todas las variantes de ransomware son una amenaza tanto para los usuarios domésticos como para pequeñas y grandes organizaciones. Por esto, es importante conocer los peligros que nos atañen en caso de convertirnos en el "rehén digital" de este software de extorsión. Aprender sobre su funcionamiento, concienciarse sobre todas las eventualidades y reducir el riesgo de infección poniendo en práctica los consejos de este artículo es el mejor kit de protección contra estos implacables y destructivos ataques.

Si te ha gustado Ransomware: cómo se elimina y qué hacer para evitarlo y te gustaría seguir leyendo contenido similar, puedes visitar la categoría Seguridad. ¡Y no olvides dejar un comentario 🤗!

Deja una respuesta

Podría interesarte